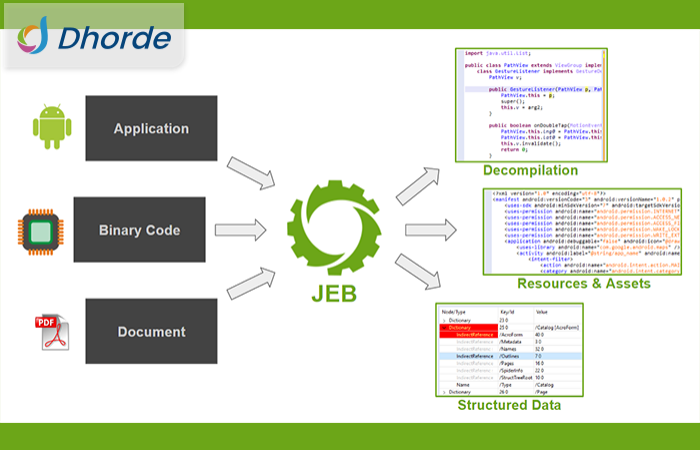

从 JEB 5.2 开始,您可以使用实验性的“JEB Assistant”来推断反编译方法和方法参数的名称。

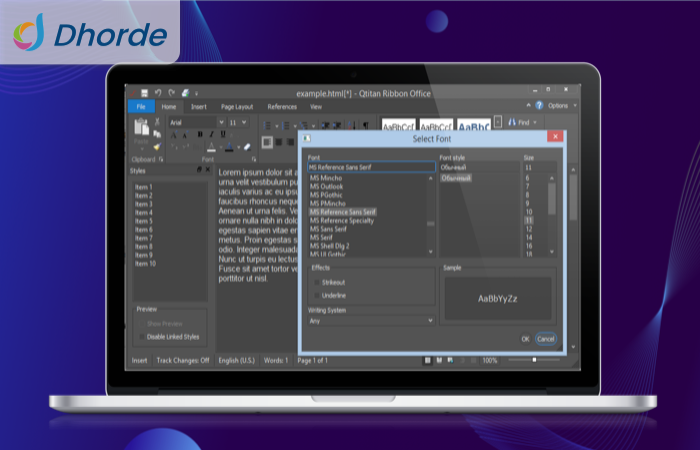

下面是在恶意软件中发现的反编译 aarch64 例程BPFDoor。原始反编译不会产生任何有用的名称(默认例程名称是sub_40157C)。

一个未命名的arm64反编译例程

您可以单击“呼叫助手”按钮(也可以通过操作菜单、请求助手处理程序或反勾键盘快捷键来使用)通过 JEB.IO 查询助手。截至撰写本文时,访问该助手不需要 JEB.IO 帐户。

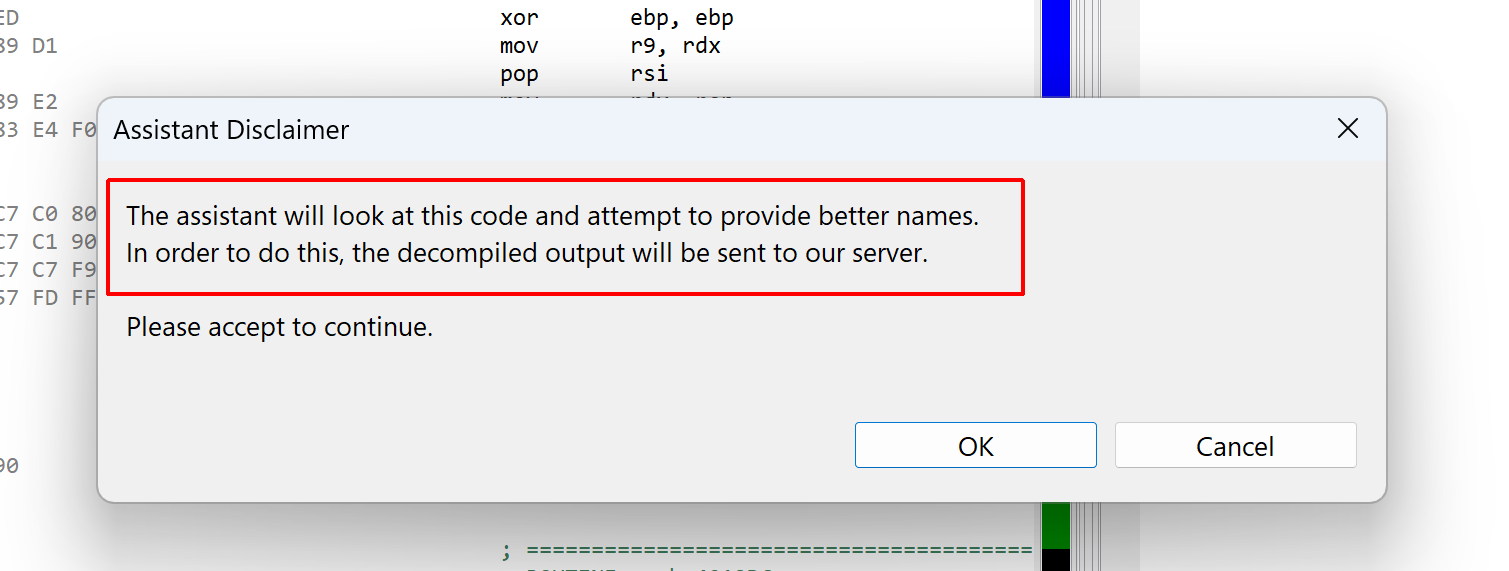

第一次请求时,将显示免责声明,让您知道反编译的代码必须发送到我们的服务器:

第一次呼叫助理时会显示免责声明

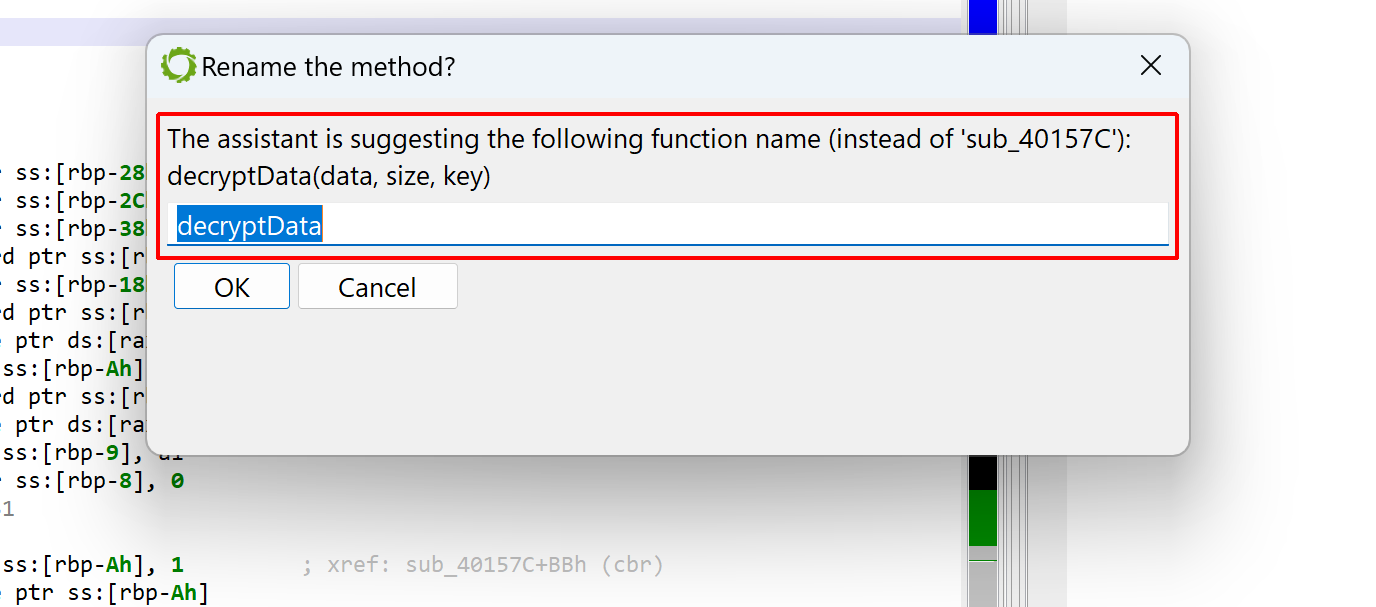

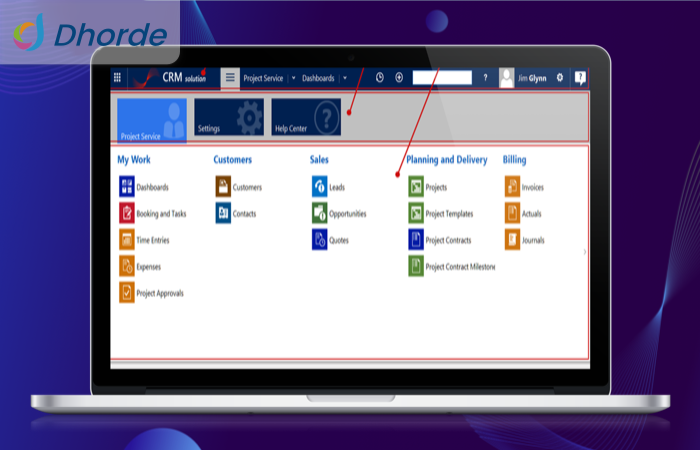

助手可能会为该方法及其参数返回一个更好的名称。有时,名称可能不正确,但可以让您了解该方法正在做什么。其他时候,它们可能完全超出范围!将提供的结果作为提示总是比绝对真理更好。

对于我们神秘的方法,助手确实提供了有价值的信息:decryptData(data, size, key)。事实上,该方法是一个解密函数——更具体地说,是带有预先计算的 sbox 的 rc4。参数名称(几乎)是正确的。

您可以决定直接应用建议的方法名称。建议的参数名称不会自动应用。

助手正在提供建议,由用户来应用它们

此功能是实验性的。目前,存在一些限制:

该助手仅限于反编译的本机例程。它不适用于 dex/dalvik 反编译。

助手将拒绝处理过长的例程(其反编译超过数千个字符)。

该助手无法通过 JEB API 使用,并且请求受到速率限制(最多每 5 秒一次)。

从好的方面来说,目前不需要 JEB.IO 帐户即可使用助手!任何人都可以使用它(有时)深入了解晦涩的反编译。我们希望它能对您的逆向工程工作有所帮助。请联系在线客服告知我们您的反馈。

渝公网安备50010702505508

渝公网安备50010702505508